Em momento em que a sociedade brasileira discute um marco civil regulatório para a Internet, que em seu texto final a ser enviado para o Congresso, prevê em seu artigo 2º., inciso IV, a neutralidade da rede como uma das garantias do usuário de Internet no Brasil, chamamos a atenção para uma questão que transcende qualquer tentativa legislativa de se garantir isonomia no direito de utilização na Internet.

As blacklists, como são chamadas no mundo digital, são listas mantidas por alguns provedores e serviços, normalmente alimentadas automaticamente e que cadastram endereços IP (Internet Protocol) e domínios de supostos spammers, usuários ou serviços que utilizam a Internet de forma supostamente ilícita ou prejudicial à disponibilidade de serviço de terceiros.

Segundo o Comitê Gestor Internet do Brasil, Blacklist podem ser conceituada como “uma lista de e-mails, domínios ou endereços IP, reconhecidamente fontes de spam. Geralmente, utiliza-se este recurso (blacklist) para bloquear os e-mails suspeitos de serem spam, no servidor de e-mails. Em alguns casos, os filtros configurados no programa leitor de e-mails também podem utilizar blacklists.”[1]

Tem-se ainda, em alguns casos, as whitelists, que incluem aparentemente IPs considerados confiáveis, negando a comunicação para qualquer outro IP, ou seja, partindo do pressuposto que todos são suspeitos e criminosos, até prova em contrário. Assim, o usuário lesado deve pedir para se cadastrar em uma whitelist, logicamente comprovando idoneidade digital e preenchendo cadastros com informações variadas (mais uma vez cedendo dados aos provedores). No graylist, por sua vez, a mensagem é posta em espera, sendo recusada temporariamente até ser reenviada pelo emissor. A ideia é que, um spammer dificilmente irá reenviar uma mensagem para o mesmo destinatário (eis ser em regra um software com instruções automatizadas).

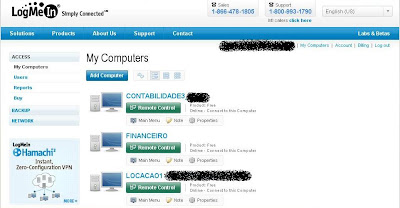

Alguns sites [2] permitem que você teste se seu IP está em alguma das principais Blacklists do mundo. Por outro lado, qualquer administrador de um pequeno sistema pode construir uma blacklist e publicá-la sendo que grandes provedores de acesso ou mesmo titulares de programas podem se valer desta informação mais que equivocada. Mas no que isto interfere na neutralidade da rede ou em nossa vida digital?

Imagine que um administrador maliciosamente ou subornado por seu concorrente revolva inserir o IP do seu domínio ou servidor de e-mails em blacklists. Você não terá mais comunicação com clientes e sofrerá muitos danos. Quem garante que a inserção adveio de um processo justo e digno de análise de atividades suspeitas derivadas do seu IP? Mais, quem assegura que uma blacklist não utilizou critérios absurdos ou mais que irresponsáveis para inserir seu IP como suspeito? Quem avalia o que deve ou não ser inserido nestas listas disponíveis na Internet? [3] E quando a Blacklist cobra para retirar seu IP do cadastro? Algumas listas cobram até 50 dólares para remover o IP de um servidor de seu banco de dados! [4]

De modo que, se você não tem técnica para fazer um desvio SMTP, é interessante que conheça o que a lei diz a respeito das blacklists. Primeiramente temos que definir os atores destas transações virtuais:

a) O provedor do usuário, seja de acesso ou serviços, que lhe atribuiu um IP;

b) O usuário que utiliza o IP fornecido pelo provedor para usar seu serviço ou navegar na Internet;

c) O mantenedor da lista negra, provedor que cadastra e armazena IPs com atividades “suspeitas”;

d) O programa, browser ou provedor do destinatário, que consulta a lista negra mantida na rede e bloqueia o IP do provedor do usuário remetente.

Inicialmente, quanto à natureza essencial das blacklists, criadas com o escopo de evitar ou minimizar o recebimento de mensagens indesejadas (spam) por usuários de Internet, no Brasil, consigne-se que a Constituição Federal elenca em seu art. 5º., inciso II, dentre os direitos e deveres individuais e coletivos que “ninguém será obrigado a fazer ou deixar de fazer alguma coisa senão em virtude de lei”

No Brasil, não existe lei ordinária proibindo o spam [5], logo, em tese, ninguém estaria obrigado a não enviar as mensagens e, por conseguinte, qualquer medida a fim de cessar tal “liberdade” estampada pelo princÍpio da legalidade, seria uma violação do sagrado direito de liberdade de expressão de ir e vir no ciberespaço, garantia esta também prevista em nossa carta magna.

Ademais, segundo a própria Constituição Federal, igualmente no art. 5º. inciso XXXIX, “não há crime sem lei anterior que o defina, nem pena sem prévia cominação legal”. Ora, em uma interpretação sistemática, se o spam não é crime no Brasil, as blacklists seriam uma “pena privada” à usuários, impostas pelo provedores de acesso, sem qualquer previsão legal para tanto. Mais uma vez, a técnica confere aos provedores poderes para figurarem como se fossem juízes de direito ou mesmo legisladores.

Ninguém pode ser sentenciado no Brasil, senão por autoridade competente, e restringir o acesso de usuários à comunicação com outros usuários ou mesmo a difusão de conteúdos por meio de sites, serviços ou mensagens, configura-se nítida pena nascida na tecnologia da informação, decorrente de uma decisão unilateral de provedores, sem um devido processo prévio, restringindo o acesso de usuários à livre informação e menosprezando inúmeros princípios legais vigentes no Brasil. Não podemos complacitar desta dinâmica!

Neste cenário, quem indevidamente for inserido em blacklist tem direito de exigir a imediata remoção sob pena de reparação pelos danos morais e materiais decorrentes da inserção indevida. Muitas vezes, a list está hospedada no exterior e a dificuldade aumenta, porém, em tais casos, pode-se notificar o provedor ou serviço que está consultando tal blacklist para que abra a exceção diante do caso concreto, sob pena de responsabilização civil por danos decorrentes da incomunicabilidade gerada pela consulta a list e aplicação de restrições de tráfego.

O mundo digital nos traz novos direitos, como direito de saber os motivos da inserção de nosso IP em uma blacklist. E, principalmente, se a inserção se deu por erro ou indevidamente temos o direito à desagravo na justiça, independentemente da comprovação do dano, bastando comprovar o nexo causal entre o bloqueio e a conduta do provedor de acesso ou serviços negligente.

Como explanado, quem indevidamente se vê inserido em uma Blacklist tem direito à reparação por parte do mantenedor da lista, por ter inserido sem qualquer critério ou comprovação o IP como suspeito. Igualmente, pode exigir reparação do provedor do destinatário ou do serviço acessado que consultou a list e negou acesso ou requisições, sem sequer ter cautela de validar a list ou escolher listas de credibilidade, preferindo preterir a neutralidade da rede, acreditando em blacklists de provedores “de esquina”, tudo sob o pseudo-manto da proteção anti-spam.

Por fim, resta-nos avaliar a responsabilidade do provedor ou operadora de telecom do usuário que se viu preterido de transmitir e acessar informações, eis que o IP da operadora estaria inserido em uma blacklist.

Aqui, deve-se destacar que se o provedor ou operadora de telecom do usuário foi negligente com suas atividades, ou mesmo imprudente na administração da rede, permitindo que seus IPs fossem inseridos em tais listas, se comprovado pericialmente, há o dever de indenizar ao usuário, nos termos do art. 186 do Código Civil Brasileiro que bem dispõe que “Aquele que, por ação ou omissão voluntária, negligência ou imprudência, violar direito e causar dano a outrem, ainda que exclusivamente moral, comete ato ilícito”.

Não bastasse, estamos diante de uma relação de consumo entre usuário e seu provedor, sob a égide do Código de Defesa do Consumidor (Lei 8078/1990), e este tem o dever de não se utilizar de práticas abusivas, ainda que culposamente, no fornecimento dos serviços. Adicionalmente, resta clara a responsabilidade dos provedores inseridos em Blacklists em relação aos seus clientes, da literal leitura do disposto no art. 14 do CDC, que dispõe que “o fornecedor de serviços responde, independentemente da existência de culpa, pela reparação dos danos causados aos consumidores por defeitos relativos à prestação dos serviços, bem como por informações insuficientes ou inadequadas sobre sua fruição e riscos”.

Ainda, por mais que provedores consignem em contrato que não são responsáveis em face de consumidor pelas inserções indevidas nas listas pretas, tais cláusulas são nulas segundo a Lei, e não resistirão à análise de um Juiz de Direito, diante de um caso concreto, vejamos, da simples leitura do Código de Defesa do Consumidor:

Art. 51. São nulas de pleno direito, entre outras, as cláusulas contratuais relativas ao fornecimento de produtos e serviços que:

I – impossibilitem, exonerem ou atenuem a responsabilidade do fornecedor por vícios de qualquer natureza dos produtos e serviços ou impliquem renúncia ou disposição de direitos. Nas relações de consumo entre o fornecedor e o consumidor pessoa jurídica, a indenização poderá ser limitada, em situações justificáveis;

Com a aprovação do Marco Civil, os provedores que continuarem com estas práticas odiosas e mais que inconstitucionais, também violarão disposição expressa deste ordenamento, que assim dispõe:

Art. 12 O responsável pela transmissão, comutação ou roteamento tem o dever de tratar de forma isonômica quaisquer pacotes de dados, conteúdo, serviço, terminal ou aplicativo, sendo vedado estabelecer qualquer discriminação ou degradação do tráfego que não decorra de requisitos técnicos destinados a preservar a qualidade contratual do serviço.

No mundo, já temos julgados de cortes condenando os mantenedores de Blacklists pelas práticas odiosas e ilegais. Em 2003, em “EmarketerAmerica x DNSBL operators”, na corte de Flórida, inúmeras operadoras de lists foram processadas sob o argumento de atentarem contra a organização do comércio, livre iniciativa e ordem econômica. Em 2006, em “e360 Insight LLC x Spamhaus SPEWS”, a corte norte-americana determinou a Spamhaus a pagar mais de 11 mil dólares pelas inserções indevidas em blacklists.

Destarte, embora tenhamos modestos julgados sobre o tema reprimindo tais atividades, pudemos constatar que ainda estamos diante de uma “justiça paralela” na sociedade digital, sem critérios, prazos, devido processo legal, contraditório ou transparência, excludente, capaz de limitar o sagrado direito de comunicação, informação e dignidade de usuários de Internet, listas repletas de “falsos positivos”, muitas vezes, manipuladas por softwares robôs, e o pior, aceitas e levadas a sério por grandes softwares, serviços e provedores, tidas como verdades absolutas, arranhando gravemente qualquer expectativa de uma Internet neutra.

Constata-se, pois, que a obtenção da neutralidade da rede imprescinde de um árduo caminho, já que atravessa questões comerciais e intencionais de provedores, mas também orbita sobre a negligência e imprudência dos mesmos em consultarem listas de pouca credibilidade ou mesmo em consentirem que seus IPs sejam “manchados” no “serviço de proteção ao usuário digital”, sem nada fazerem em prol de seus clientes, diga-se, consumidores!

Tal ponto só demonstra as inúmeras questões técnicas que precisam ser enfrentadas antes de se entender que a previsão da “neutralidade” como uma garantia legal irá resolver todos os problemas de preterição ou limitações de tráfego. Sabe-se hoje que as blacklists são até utilizadas como armas para cyberwafare [6], onde não incomum países de primeiro mundo restringirem IPs em nítida “guerra” com países da América Latina e de terceiro mundo. E o pior, nestes casos a lei Brasileira nada pode fazer. Em termos de Direito Digital Internacional, estamos na idade da pedra lascada.

Infelizmente, mais do que discutir se “neutralidade da rede” deve ou não integrar o Marco Civil da Internet brasileira, ansiaríamos por verificar um tema como este previsto em tal legislação, consignando como direito do usuário a criminalização desta odiosa e inconstitucional prática de blacklists abusivas, com urgência, pois tal libertinagem pode em breve se tornar um direito graças a um costume de alguns atores da sociedade da informação, em nítida agressão aos usuários da Internet Brasileira.

Não podemos consentir que em nome do “anti-spam” usuários bons sejam prejudicados, e que tenhamos nossa liberdade e direito de acesso à informação, massacrados por agentes sem credibilidade, os quais a tecnologia lhes atribuiu poder imenso, porém, que não estão, nem nunca estarão, acima da lei! [7]

NOTAS:

[3] Algumas lists conhecidas são SPAMCOP, SPAMHAUS, SORBS, UCEPROTECT, APEWS, FIVETEN, NOMOREFUN

[7] A este respeito o Governo poderia manter a “blacklist das blacklists” proibindo que serviços brasileiros consultassem tais listas imaturas na tentativa de frear o spam nacional.

Fonte:http://www.legaltech.com.br/blog/?p=303 - José Antonio Milagre - Advogado especialista em Direito Digital.